आपके कंप्यूटर या स्मार्टफोन हैकिंग के 11 लक्षण

प्रौद्योगिकी के / / December 19, 2019

1. अस्पष्टीकृत डेबिट

पहली बात यह है कि आप एक संभव चोरी के बारे में सोचते हो सकता है कि - धन जो करने के लिए आप कोई संबंध नहीं है की अचानक वापसी है। यह एक स्पष्ट संकेत है कि धोखेबाजों आपके कार्ड या "का अपहरण कर लिया" आपके द्वारा उपयोग की गई भुगतान सेवाओं में से एक के एक खाते के बारे में जानकारी के लिए उपयोग मिल सकता है।

आपकी राशि संतुलन हाथ में हमेशा है, तो आप संदिग्ध गतिविधि जल्दी से देखेंगे। आप शायद ही कभी स्कोर की जाँच करें और आप एसएमएस या ई-मेल के माध्यम से जुड़ा अधिसूचना भी नहीं करते हैं, यह समय यह करने के लिए।

कोड के साथ संदेश खरीद, जो आप, ज़ाहिर है, नहीं की, पर ध्यान न दें पुष्टि करने के लिए भी कोई असंभव भी तरह से है। भेजने वाले आप के लिए जाना जाता है कि क्या परवाह किए बिना या नहीं, तो आप तुरंत चाहिए कार्ड को ब्लॉक और बैंक के पास जाओ।

2. मंदीकरण डिवाइस आपरेशन

कार्य आपके कंप्यूटर या स्मार्टफोन मैलवेयर में चुपके से उच्च कंप्यूटिंग शक्ति की आवश्यकता हो सकती। इसलिए, आप प्रदर्शन में कमी है, जो एक महत्वपूर्ण, अप्रत्याशित और लंबी अवधि के हो पा रहा है - तुरंत वायरस के लिए डिवाइस की जांच और इस अवधि के किसी भी नेटवर्क तक सीमित रखना चाहिए गतिविधि। यदि एक खतरा पाया गया था, संभवतः कारण धीमा

कहीं और झूठ.3. अक्षम करने या सुरक्षा सॉफ्टवेयर के काम में रुकावट

में और मैलवेयर crept जड़ों विकसित करने के लिए समय पड़ा है, तो यह संभव है कि यह इसके लिए सभी खतरनाक उपचार अलग बंद करने की कोशिश या जाएगा। कारण अलार्म ध्वनि करने के लिए - अक्षम करने अनैच्छिक एंटीवायरस या अक्षमता की मांग पर एक कंप्यूटर स्कैन शुरू करने के लिए। ऐसी स्थिति से बचें केवल विश्वसनीय स्रोतों से एंटीवायरस डेटाबेस और डाउनलोड करने के आवेदनों की निरंतर अद्यतन करने की अनुमति देगा।

4. आपकी भागीदारी के बिना सॉफ़्टवेयर या ब्राउज़र सेटिंग बदलने

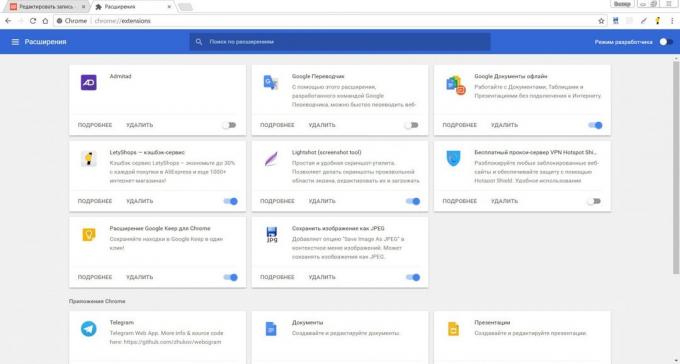

अपने डिवाइस की सुरक्षा चूक तो कम से कम एक दुर्भावनापूर्ण प्रोग्राम है, तो जल्द ही वे बहुत बड़ा बन सकता है। पीसी खतरों पर आरोपित अतिरिक्त दुर्भावनापूर्ण उपकरण है कि अतिरिक्त सॉफ्टवेयर और ब्राउज़र-आधारित एक्सटेंशन के रूप में प्रस्तुत किया जा सकता डाउनलोड करने आरंभ कर सकते हैं।

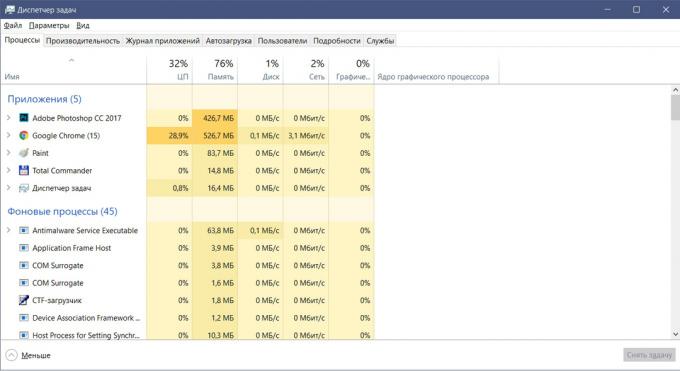

देखें कि सॉफ्टवेयर अपने कंप्यूटर के समय में सक्रिय हैं, आप विंडोज पर "कार्य प्रबंधक" (कारण उपयोग कर सकते हैं कुंजी संयोजन Ctrl + Alt + Del) और MacOS पर "निगरानी प्रणाली" ( "उपयोगिताएँ" या "कार्यक्रम") की सूची देखें। आप सभी एक्सटेंशन की सूची को खोलने के लिए और एक समान तरीके से स्थापित किया गया है कि आपके ब्राउज़र में जाँच करने के लिए और यह अपने आप शुरू कर देंगे की जरूरत है।

5. पॉप-अप की संख्या में वृद्धि

एक ब्राउज़र, और कुछ अन्य मैलवेयर अनुप्रयोगों के लिए एक कंप्यूटर स्कैन बाहर ले जाने या लॉगइन क्रेडेंशियल्स का परीक्षण करने की आवश्यकता पर पॉप-अप के साथ बौछार कर सकते हैं के माध्यम से। इन खिड़कियों अक्सर काफी प्रामाणिक और संदेह जगा नहीं लग रहे हैं, लेकिन अगर वे पहले से कहीं अधिक बार दिखाई देने लगे, यह प्रतिबिंबित करने के लिए एक अवसर है।

अब आधुनिक ब्राउज़रों और ऑपरेटिंग सिस्टम आम तौर पर परेशान vsplyvashkami के साथ एक उत्कृष्ट काम करते हैं, लेकिन संभावना शो अगले विंडो या बैनर के सर्जक है कि पीसी मैलवेयर को पाने के लिए, फिर भी वहाँ।

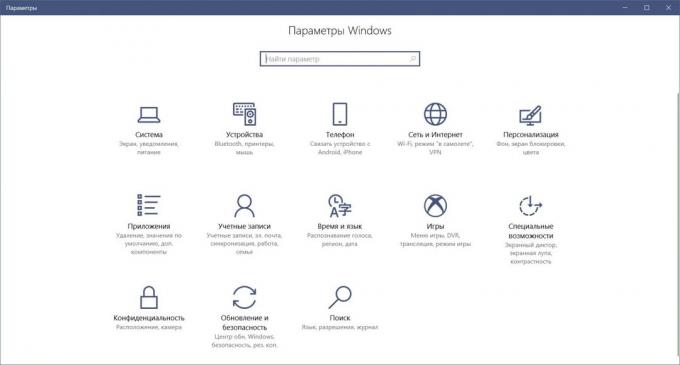

6. सिस्टम सेटिंग्स में परिवर्तन

दुर्भावनापूर्ण एप्लिकेशन पूरी तरह से बदल सकते हैं, और सिस्टम सेटिंग्स। एक उत्कृष्ट उदाहरण - इस परिवर्तन अपने ब्राउज़र का मुखपृष्ठ या खोज इंजन। जब एक ही Chrome या Firefox लोड हो रहा है एक पूरी तरह से नया है और अभी भी काफी संदिग्ध पेज को देखकर, हम उस पर लिंक का अनुसरण करें, ज़ाहिर है, यह आवश्यक नहीं है।

खास तौर पर बारीकी से परिवर्तन सिस्टम सेटिंग करने के लिए अनुरोध, और नए कार्यक्रमों के लिए परमिट जारी करने के लिए देखते हैं। बाद स्मार्टफोन, जहां, जाहिरा तौर पर, प्राथमिक अनुप्रयोगों गैजेट की आंत में पहुंच के अधिकारों की एक सूची की आवश्यकता हो सकती के मामले में बहुत महत्वपूर्ण है।

7. अनियंत्रित डिवाइस गतिविधि

आप कभी कभी लगता है कि आपके कंप्यूटर या स्मार्ट फ़ोन का अपना जीवन जीता है तो यह संभव है कि वे किसी को दूर से प्रबंधन करता हैं कि है। यह पिछले दरवाजे आवेदन के माध्यम से किया जाता है कि आप नई डाउनलोड सामग्री के साथ एक साथ डाउनलोड कर सकते हैं कि।

इस दूरदराज के उपयोग निष्क्रिय पीसी के अचानक पल में और यहां तक कि सहज माउस कर्सर आंदोलन में स्लीप मोड, हार्ड डिस्क गतिविधि से अनैच्छिक बाहर निकलें डिवाइस पर नज़र रखी जा सकता है। सौभाग्य से, हाल के वर्षों में इतनी बेशर्म हैक्स, अत्यंत दुर्लभ हैं आप केवल लाइसेंस प्राप्त सॉफ्टवेयर का उपयोग कर रहे हैं विशेष रूप से अगर।

8. अचानक शट डाउन और पुन: प्रारंभ

प्रणाली में गतिविधि के अलावा, मैलवेयर अचानक शट डाउन के कारण या उपकरण को रीबूट कर सकते हैं। यह अच्छी तरह से प्रणाली को अस्थिर करने के प्रयासों के पीसी पर आंशिक नियंत्रण और की बात हो सकती है।

यहाँ आतंक की लागत केवल जब इस तरह के लगातार वियोग और उस के लिए आवश्यक शर्तें नहीं था: आप पीसी खेल और नियंत्रण हीटिंग की मांग को ओवरलोड नहीं है। इन मामलों में, फिर से, यह की कीमत "कार्य प्रबंधक" में और विशेष रूप से ऑटोरन सक्रिय प्रक्रियाओं की जाँच।

9. आपकी जानकारी के बिना संदेश भेज रहा है

आपके मेल हमलावरों की पहुंच के मामले में जहाँ तक संभव हो अपने जाल प्रसार करने के लिए प्रयास करें। आपकी ओर से स्पैमिंग - पहली बात ध्यान देना चाहिए। डेली न केवल नई मेल, लेकिन यह भी भेजे गए संदेशों को फ़ोल्डर देखें। परिवर्तन के लिए कुछ संदिग्ध, जल्दी देख पासवर्ड इस खाते पर है, और इसलिए एक और डिवाइस के माध्यम से बेहतर करने के लिए।

10. संदिग्ध ऑनलाइन गतिविधियों

आप न केवल ई-मेल में, लेकिन यह भी सामाजिक नेटवर्क में स्पैम का एक स्रोत बन सकता है। और आम तौर पर एक भेजने संदेशों हमलावरों सीमित नहीं हैं। अगर ऐसा है, उदाहरण के लिए, ट्विटर, काट दिया खाते झूठी पोस्ट के तहत नई सदस्यता और टिप्पणियों का एक बहुत कह सकते हैं। और दिक्कत यह है कि यह सब केवल कुछ समय है कि आपके खाते में पहले अधिकतम करने के लिए इस्तेमाल किया गया है के बाद पाया जा सकता है है।

अपने आप को सुरक्षित रखने के लिए से यह केवल सतर्कता, यह है कि, प्रत्येक नेटवर्क में मुख्य गतिविधियों की समय-समय पर सत्यापन के माध्यम से संभव है। संदिग्ध संदेशों और टिप्पणियों है कि आप भी नशे में नहीं छोड़ सकता है का पता लगाने के मामले में, यकीन है कि अन्य उपकरणों के लिए इस का उपयोग कर अपने पासवर्ड बदलने के लिए।

11. अपने खातों तक पहुंच से वंचित करना

सेवाओं को अपने डिफ़ॉल्ट पासवर्ड में से किसी में प्राधिकरण अचानक आया तो यह संभव है कि एक हमलावर अपने खाते की पहुंच लाभ जो कामयाब इसे बदलने के लिए है। मामले में यह एक प्रमुख सेवा या सामाजिक नेटवर्क के साथ दहशत आवश्यक नहीं है। आप मदद कर सकते हैं आकार को बहाल करने और मेल या तकनीकी सहायता के लिए सीधी अपील के माध्यम से पासवर्ड बदल दें।

अपने सभी खातों और सामाजिक नेटवर्क के लिए सुरक्षा के स्तर को बढ़ाने के लिए, यह उपयोग करने के लिए आवश्यक है दो कारक प्रमाणीकरण.

परिणाम

यहां तक कि अगर आपको लगता है कि खतरे पारित किया था और डेटा खाते प्रभावित नहीं कर रहे थे, यह सुरक्षित है, निश्चित रूप से इसके लायक। एक बार फिर, याद करते हैं कि हमेशा समझ में आता है समय-समय पर अपने खातों के पासवर्ड को अद्यतन करने के लिए विशेष रूप से अगर एक ही पासवर्ड का कई सेवाओं में प्रयोग किया जाता है।

तो ऑनलाइन खाते के किसी भी अभी तक समझौता किया गया है, यह समर्थन करने के लिए तुरंत रिपोर्ट। आप आसानी से इसे तो अभी भी लायक करने के लिए है, क्योंकि आप जहां "चुरा" खाता उपयोग के लिए समय था पता नहीं है फिर से एक्सेस प्राप्त कर सकते हैं यहां तक कि अगर।

पीसी पर, ताजा के साथ एक विश्वसनीय एंटीवायरस डेटाबेस स्थापित करने के लिए या कम से कम व्यवस्थित प्रकाश पोर्टेबल-विकल्पों के साथ प्रणाली की जांच सुनिश्चित करें। संक्रमित कंप्यूटर पर किसी कारण स्थापित करने या इस तरह के सॉफ्टवेयर में विफल रहता है को चलाने के लिए हैं, तो आप एक और डिवाइस के माध्यम से कार्यक्रम डाउनलोड करने के लिए और फिर कॉपी करने की कोशिश की जरूरत है।

ऐसा नहीं है कि एक पूरी वसूली के लिए प्रणाली रीसेट करने के लिए आवश्यकता हो सकती है संभव है। इस मामले में, आप की देखभाल करने की जरूरत है बैकअप आप के लिए महत्वपूर्ण डेटा। यह के लाभ अब ऑपरेटिंग सिस्टम की परवाह किए बिना किसी भी डिवाइस पर ऐसा करने के लिए, संभव है।