5 दो कारक प्रमाणीकरण तरीकों, अपने फायदे और नुकसान

प्रौद्योगिकी के / / December 19, 2019

वेब पर अपने डेटा की सुरक्षा के लिए सुरक्षित दो कारक प्रमाणीकरण के उपयोग पर आज अधिक से अधिक लोगों में सोच रहे हैं। कई बंद हो जाता है जटिलता और प्रौद्योगिकी के अचिंतनीयता, यह कोई आश्चर्य नहीं है, क्योंकि वहाँ इसके कार्यान्वयन के लिए कई विकल्प हैं। हम उन सभी को देखेंगे, फायदे और प्रत्येक के नुकसान की समीक्षा।

दो कारक प्रमाणीकरण के केंद्र में एक अतिरिक्त परत न केवल पारंपरिक बंडलों "प्रवेश-पासवर्ड" का उपयोग करते हैं, लेकिन यह भी है संरक्षण - तथाकथित दूसरा कारक, अधिकार, जिनमें से एक खाता या अन्य करने के लिए लाभ का उपयोग करने के लिए की पुष्टि के लिए आवश्यक है डेटा।

एक एटीएम पर एक नकद निकासी - दो कारक प्रमाणीकरण, जो लगातार हम में से प्रत्येक को पेश आ रही है सबसे सरल उदाहरण। पैसा पाने के लिए आपको एक कार्ड है कि आप केवल, और पिन कोड जिसे केवल आप जानते जरूरत है। आपके कार्ड हासिल करने के बाद, हमलावर पिन कोड जानने के बिना नकद निकालने में सक्षम नहीं होगा और सिर्फ पैसा यह जानने के नहीं मिल सकता है, लेकिन कार्ड नहीं होने चाहिए।

इसी सिद्धांत दो कारक के प्रमाणीकरण, सामाजिक नेटवर्क में अपने खाते तक पहुँच प्रदान करता ई-मेल और अन्य सेवाओं के लिए करने से। पहला कारक उपयोगकर्ता नाम और पासवर्ड, और साथ ही एक दूसरे 5 बातें निम्नलिखित कार्य कर सकते हैं का संयोजन है।

एसएमएस कोड

एसएमएस कोड के माध्यम से पुष्टि बहुत बस काम करता है। तुम्हें पता है, हमेशा की तरह, कि अपने खाते का उपयोग करने के लिए दर्ज होना चाहिए एक कोड के साथ एसएमएस प्राप्त होगा अपने यूज़रनेम और पासवर्ड, और अपने फोन नंबर दर्ज करें। बस इतना ही। अगले इनपुट एक अलग एसएमएस कोड, केवल वर्तमान सत्र के लिए मान्य करने के लिए भेजा जाता है।

फायदे

- प्रत्येक इनपुट के लिए नए कोड जेनरेट करें। एक हमलावर अपने यूज़रनेम और पासवर्ड का अपहरण करने की, तो वे एक कोड के बिना कुछ नहीं कर सकते।

- एक फोन नंबर के लिए बाध्य। इनपुट अपने फोन के बिना नहीं हो सकता।

कमियों

- अगर कोई नेटवर्क कवरेज है, तो आप प्रवेश करने में सक्षम नहीं होगा।

- वहाँ एक सेवा ऑपरेटर या कनेक्शन के सैलून के कर्मचारियों द्वारा संख्या के प्रतिस्थापन की एक सैद्धांतिक संभावना है।

- आप अधिकृत है और एक ही डिवाइस (जैसे, स्मार्टफोन) के लिए कोड प्राप्त कर रहे हैं, यह एक दो कारक संरक्षण नहीं रहता।

आवेदन authenticators

इस अवतार काफी हद तक पिछले एक के समान है, फर्क सिर्फ इतना है कि, एसएमएस कोड प्राप्त करने के बजाय, वे एक विशेष आवेदन (का उपयोग कर डिवाइस पर उत्पन्न कर रहे हैं के साथGoogle प्रमाणक, Authy). सेटअप के दौरान, आप एक प्राथमिक कुंजी (सबसे अधिक बार - एक QR कोड के रूप में) प्राप्त करते हैं, के आधार पर जो एक के क्रिप्टोग्राफिक एल्गोरिथम समय 30 से 60 के एक वैधता के साथ उत्पन्न पासवर्ड का उपयोग सेकंड। यहां तक कि अगर हम मानते हैं कि हमलावरों उन लोगों के साथ भविष्यवाणी करने के लिए 10, 100 या यहां तक कि 1000 पासवर्ड, आगे क्या पासवर्ड, बस असंभव होगा अवरोधन करने में सक्षम हो जाएगा।

फायदे

- के लिए प्रमाणक सेलुलर सिग्नल की जरूरत नहीं है, प्रारंभिक सेटअप के दौरान इंटरनेट से कनेक्ट करने के लिए पर्याप्त है।

- एक एकल प्रमाणक में अधिक खातों के लिए समर्थन करते हैं।

कमियों

- हमलावरों अपने डिवाइस पर या सर्वर हैकिंग से प्राथमिक कुंजी में पहुँच प्राप्त करते हैं, तो वे भविष्य पासवर्ड उत्पन्न करने के लिए सक्षम हो जाएगा।

- एक ही डिवाइस है, जो के साथ इनपुट, दो कारक खो दिया है पर एक प्रमाणक का उपयोग कर सकते हैं।

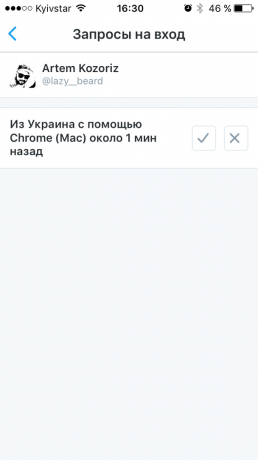

मोबाइल एप्लिकेशन का उपयोग लॉगिन जाँच हो रही है

प्रमाणीकरण के इस प्रकार के सभी पिछले अभियानों के एक हड़पने बैग कहा जा सकता है। इस मामले में, अनुरोध कोड, या एक बार पासवर्ड के बजाय, आप सेवा आवेदन के साथ मोबाइल उपकरणों के साथ अपने प्रवेश की पुष्टि करनी होगी। यह डिवाइस निजी कुंजी है, जो प्रत्येक इनपुट पर चेक किया गया है पर संग्रहीत है। यह ट्विटर, Snapchat और ऑनलाइन गेम्स की एक किस्म में चल रही है। उदाहरण के लिए, जब एक वेब संस्करण में अपने ट्विटर खाते में प्रवेश, आप एक लॉगिन और पासवर्ड स्मार्टफोन पर दर्ज करें और फिर पुष्टि है कि आपके ब्राउज़र को खोलता है के बाद निवेश के लिए एक अनुरोध के साथ एक सूचना प्राप्त टेप।

फायदे

- आप प्रवेश द्वार पर कुछ भी दर्ज करने की आवश्यकता नहीं है।

- सेलुलर नेटवर्क से आजादी।

- एक आवेदन में एक से अधिक खातों के लिए समर्थन करते हैं।

कमियों

- एक हमलावर ने निजी कुंजी का अपहरण करने, वे आप का रूप धारण कर सकते हैं।

- दो कारक प्रमाणीकरण के अर्थ तो प्रवेश के लिए एक ही उपकरण का उपयोग कर खो दिया है।

हार्डवेयर टोकन

शारीरिक (या हार्डवेयर) टोकन दो कारक प्रमाणीकरण की सबसे विश्वसनीय तरीका है। अलग उपकरणों, हार्डवेयर टोकन, ऊपर दिए गए सभी तरीकों, के विपरीत के रूप में के लिए किसी भी परिदृश्य अपने दो कारक घटक बनी रहेगी। अक्सर, वे अपने स्वयं के प्रोसेसर के साथ एक यूएसबी छड़ी के रूप में प्रस्तुत कर रहे हैं, क्रिप्टोग्राफ़िक कुंजी, स्वचालित रूप से दर्ज किया गया है जो जब आप एक कंप्यूटर से कनेक्ट पैदा होता है। कुंजी के चयन की विशेष सेवा पर निर्भर करता है। गूगल, उदाहरण के लिए, की सिफारिश की मानक टोकन FIDO U2F, जिनकी कीमतों $ 6 वितरण को छोड़कर में शुरू का उपयोग करें।

फायदे

- कोई SMS और अनुप्रयोगों।

- मोबाइल डिवाइस में कोई जरूरत नहीं है।

- यह पूरी तरह से स्वतंत्र उपकरणों है।

कमियों

- आप अलग से खरीदने की जरूरत।

- सभी सेवाओं में समर्थित नहीं।

- एक से अधिक खातों का उपयोग करते समय टोकन की एक पूरी गुच्छा पहनने के लिए होगा।

बैक अप चाबियाँ

वास्तव में, यह एक अलग प्रक्रिया और हानि या एक स्मार्टफोन है, जो एक बार पासवर्ड या सत्यापन कोड के लिए खातों की चोरी की घटना में एक वापस आने नहीं है। जब आप हर सेवा में दो कारक प्रमाणीकरण की स्थापना आप आपातकालीन उपयोग के लिए कई बैकअप चाबियाँ दिया जाता है। उनकी मदद के साथ, आप अपने खाते में प्रवेश, कॉन्फ़िगर किए गए डिवाइस को असंबद्ध कर नए लोगों को जोड़ सकते हैं। इन कुंजियों एक सुरक्षित जगह में संग्रहित किया जाना चाहिए, अपने फोन पर एक स्क्रीनशॉट या आपके कंप्यूटर पर एक पाठ फ़ाइल के रूप में नहीं।

आप देख सकते हैं, दो कारक प्रमाणीकरण के उपयोग, वहाँ कुछ बारीकियों हैं, लेकिन वे केवल पहली नजर में मुश्किल होने लगते हैं। क्या सुरक्षा और सुविधा के बीच आदर्श संतुलन होना चाहिए, प्रत्येक अपने खुद के लिए फैसला करता है। लेकिन किसी भी मामले में, सभी मुसीबतों से उचित की तुलना में अधिक हैं, जब यह भुगतान डेटा या व्यक्तिगत जानकारी की सुरक्षा आँखों prying लिए लक्षित नहीं है की बात आती है।

कहाँ और दो कारक प्रमाणीकरण सक्षम होना चाहिए कर सकते हैं, साथ ही उसकी सेवाओं क्या समर्थन के रूप में, पढ़ा जा सकता है यहां.